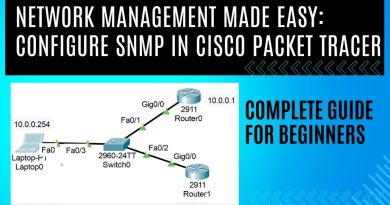

DESAFIO LINUX PORT KNOCKING! – SADSERVERS (TAIPEI)

Hoy en este viernes de 2 minutos trato de resolver un desafio linux de SadServers, Taipei tiene un problema con un puerto bloqueado y hay que tocar la puerta para abrirlo. Lo podré resolver en menos de 2 minutos? Veremos.

sadservers.com

—

Repo con todos los archivos que uso: https://github.com/pablokbs/peladonerd

Merchandising Pelado Nerd: https://merch.peladonerd.com

Micrófono: Rode Video NTG

Cámara: Sony A7 Mark III

Lente: Sony 28-70mm 3.5

Laptop: Macbook Pro 16” 2019

Puedes encontrar todos mis links en https://peladonerd.com

by Pelado Nerd

linux web server

Gracias pelao.

No sabía de la existencia de port knocking, pero luego de ver el video se me ocurre que implementarlo sin limitar que le puedas hacer knock a todos los puertos no tiene mucha gracia (solo filtrarías a newbies como yo que no sabíamos que esto existía). Por otro lado, con la sugerencia de poner una regla en el puerto anterior y posterior ¿qué pasa si hago un script que le pegue a los puertos pares y después a los impares? no se podría implementar una medida de seguridad que te bloquee la posibilidad de hacer knocking por un tiempo predeterminado luego de hacer knocking a un puerto incorrecto?

Buen video! Saludos!

Hola, saludos buenos videos los de Sad servers, haz un vídeo de configuración de herramientas, software y trucos relativos a la protección de los servidores. Gracias

Tal vez lo pudieras haber hecho con Bash Expansion:

`for port in {1..65536}; do echo ${port}; knock localhost ${port}; done`

En cualquier caso probablemente lo mas sencillo como muestra al final es usar nmap para hacer el proceso.

Por cierto el listado de puertos efimeros: https://es.wikipedia.org/wiki/Puerto_ef%C3%ADmero es hasta 65535.

Una gran manera de aprender cosas nuevas o incluso de probarte a ti mismo tus conocimientos.

Un seguidor de tus tutoriales y tus V2M de los que nunca te pasaste de tiempo 😉

q grande sossssssss

Se puede usar fail2ban para detectar un knocking?

Me encanta estos vídeos y la forma didáctica que lo enseñas. De hecho me siento en línea que lo haría igual que tú.

Por aportar un poco:

Sobre lo de colocar el “echo” dentro de tu for, es mejor que no lo hubieras hecho, imprimir en pantalla requiere un gasto de recursos que haría tu bucle muuuucho más lento.

Por otro lado, y “A toro vencido” como se suele decir, se podría ganar tiempo con el while que intentabas hacer al principio (y evidentemente un contador) colocar como condición de parada la negación del mismo comando “curl localhost “ en vez de True, de esa manera en el momento que es encontrado el Port knocking, se para el bucle ganando tiempo ya que curl se hubiera ejecutado satisfactoriamente.

q flaco el pleado

Yo lo uso en mikrotk y a su vez le agrego reglas para que detecte escaneo de puertos y agregue la ip pública desde donde escanean y la mete a una address list y drop a esas direcciones

Yo lo hice con nmap

plocalhost :3gracias por compartir <3

Muy lento Pela! jajaja Sos Crack colega, sos Crack

Me encantan estos vídeos. Es como los ejercicios de S4vitar en otras plataformas pero al revés, acá se busca arreglar algo y allá romper algo.

¡Gracias por compartir! 🎉🎉

muy bueno pela

hace unos meses lo hice a este y resulta que la instancia tiene nmap instalado

le podés tirar un nmap -p 1-65535 localhost y sale con fritas

Me parece que el ultimo puerto es el 65532, igual se te fue un typo.

el maldito punto y coma, algo tenia de bueno equivocarse tanto

Exelente ejercicio de troubleshooting

muy bueno!!

Excelente, me gustan mucho este tipo de videos

Me entero justo ahora del port knocking , felicitaciones Pelado, bien interesante el caso de hoy.

Pelado, cuando decís "viernes / minutos" https://youtu.be/45E_RChOfz0?t=9 será que los decís en números romanos? por eso el sadserver te contabilizó como 5' ? 😀

Pues nunca habia visto un knock con un solo puerto, siempre habia visto ejemplos de abrir el puerto X haciendo knock a 3 puertos diferentes por ejemplo en un orden y margen de tiempo determinado

Me encantan estos videos!!! jajajaaj Grande Pelado

En vez de secuencial, tiene que ser aleatorio …. el knock….

Excelente pelade 👏. Haz una serie de seguridad 🙏🏻